Claude Mythos 不公开,对中国意味着什么?

过去一段时间,AI 安全圈里最值得关注的消息,不是某个模型又在榜单上刷了新分数,而是 Anthropic 把一个更强的模型“按住了”。

过去一段时间,AI 安全圈里最值得关注的消息,不是某个模型又在榜单上刷了新分数,而是 Anthropic 把一个更强的模型“按住了”。

这个模型叫 Claude Mythos Preview 。

https://www-cdn.anthropic.com/8b8380204f74670be75e81c820ca8dda846ab289.pdf

按照 Anthropic 的说法,它是一个尚未公开的一般用途前沿模型,也是 Anthropic 目前在代码和 Agent 任务上能力最强的模型之一。更敏感的是,它在网络安全方向表现出了非常强的能力:

Anthropic 称,过去几周里,他们用 Claude Mythos Preview 发现了数千个零日漏洞,覆盖主要操作系统、主要浏览器,以及其他重要软件,其中很多漏洞属于严重级别。

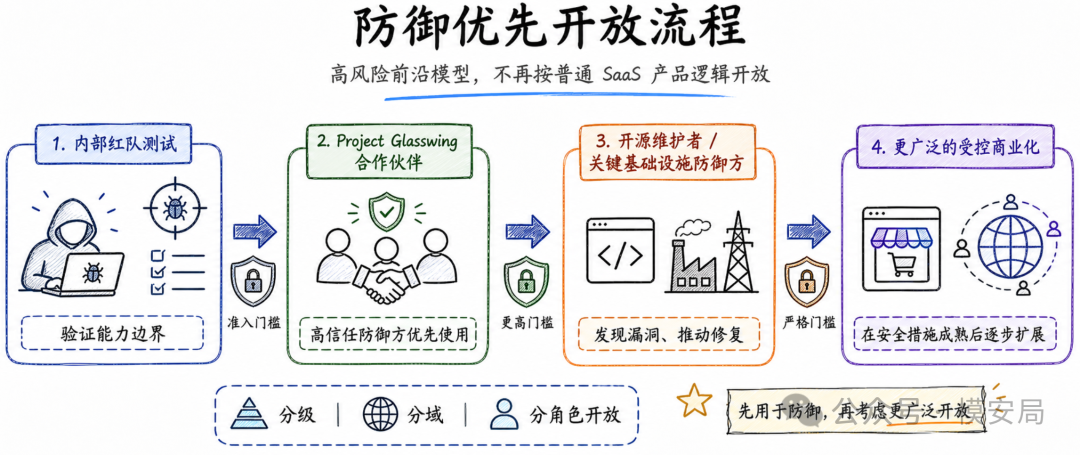

按照以往的互联网产品逻辑,一个最强模型出现,通常意味着发布、开放、接入 API、让更多开发者使用。

但 Claude Mythos 走了另一条路。

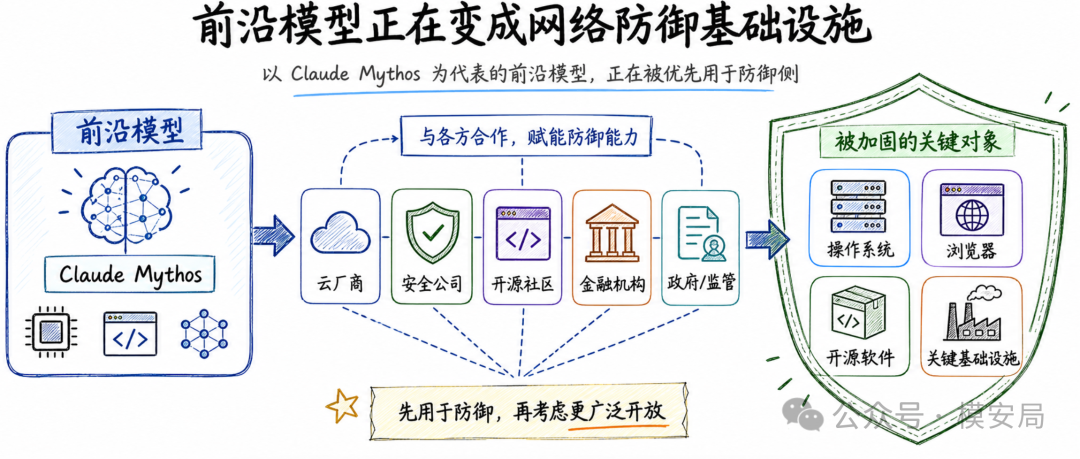

Anthropic 没有把它直接公开,而是通过 Project Glasswing 受控开放给一批高信任合作方,用于防御性网络安全工作。

https://www.anthropic.com/glasswing

Reuters 报道提到,参与方包括 Amazon、Microsoft、Apple、Google、NVIDIA、CrowdStrike、Palo Alto Networks 等公司,Anthropic 还计划向约 40 家维护关键软件基础设施的组织扩展访问。

这个动作释放出的信号非常明确:

当前沿模型具备大规模发现漏洞、复现漏洞、构造利用链的能力之后,模型开放就不再只是一个产品商业化问题,而变成了网络安全问题,甚至是国家安全问题。

对中国来说,Claude Mythos 不公开的影响也不能简单理解为“少了一个模型能用”。

更值得警惕的是,美国正在把前沿 AI、网络安全产业、云平台、开源生态和关键基础设施防御组织到一起,形成一种新的 AI 原生网络防御能力。

这才是 Claude Mythos 事件真正值得中国关注的地方。

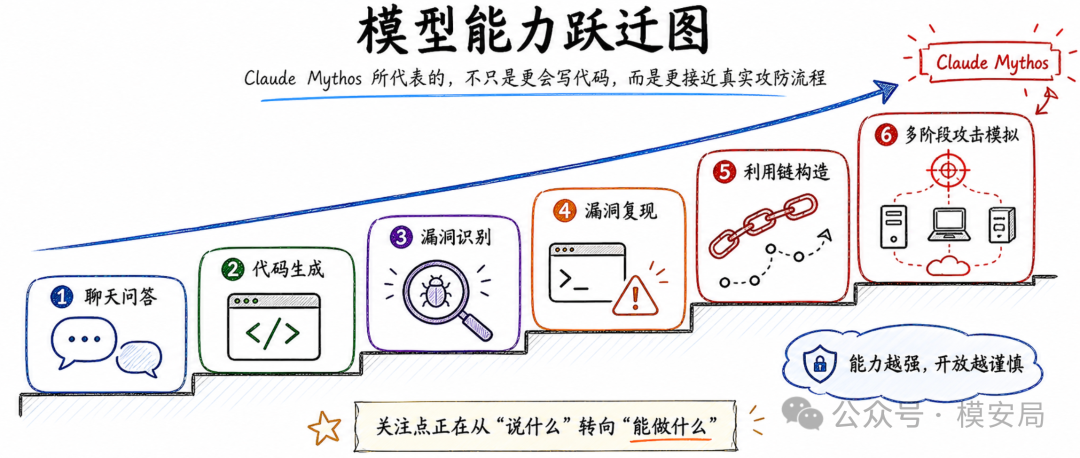

▎ Claude Mythos 的特殊之处,不在于会写代码,而在于会“找洞、挖洞、连洞”

现在的大模型会写代码,已经不算新鲜,真正让 Claude Mythos 敏感的地方,是它把代码理解能力推到了网络攻防场景里。

Anthropic 在 Project Glasswing 的官方说明中提到,Claude Mythos Preview 能在主要操作系统和主要浏览器中发现大量此前未知的漏洞;公开案例里包括 OpenBSD 中一个存在 27 年的漏洞、FFmpeg 中一个存在 16 年的漏洞,以及 Linux kernel 中可以被串联起来实现权限提升的多个漏洞。

Anthropic 还说,其中不少漏洞和利用方式是模型在几乎没有人工干预的情况下自主发现的。

英国 AI Security Institute 对 Claude Mythos Preview 做了专门评估,结果同样值得关注。

AISI 认为,它相较此前前沿模型有明显跃迁:在专家级 CTF 任务上,Claude Mythos Preview 成功率达到 73%;在一个名为 “The Last Ones” 的 32 步企业网络攻击模拟中,它成为第一个能从头到尾完成任务的模型,10 次尝试中完成了 3 次,平均完成 22 个步骤。

这个变化很关键。

过去我们谈 AI 安全,更多是在讨论模型输出了什么,比如是否生成违法内容、是否泄露隐私、是否被提示注入诱导、是否产生幻觉。

Claude Mythos 代表的是另一类问题:模型能够执行什么。

当模型可以读懂复杂代码,可以搭建测试环境,可以复现崩溃,可以推理内存布局,可以尝试利用链,可以在多台主机、多段网络、多种权限之间持续推进时,它已经不只是一个“会回答问题的模型”,而是一个具备初步网络攻防能力的自动化系统。

这就是为什么 Anthropic 不敢直接开放。它面对的已经不是传统意义上的内容风险,而是能力风险。

▎ 为什么 Anthropic 要先给防御方,而不是直接开放?

从商业角度看,不公开最强模型并不划算。模型越强,越容易吸引用户,越容易形成市场声量,也越容易带来 API 收入。

但 Claude Mythos 不一样。

Anthropic 自己在红队博客中写得很直接:他们发现的漏洞里,超过 99% 尚未修复,因此不适合披露细节。

博客还提到,没有正式安全训练的工程师,也可以借助 Mythos Preview 寻找远程代码执行漏洞,甚至在第二天醒来时得到一个完整可用的 exploit。

这句话背后的含义很重。

顶级安全专家变得更强,只是一种风险; 大量非专家被模型补齐能力 ,才是更大的风险。

因为后者会显著降低攻击门槛,让过去需要经验、耐心、工具链和漏洞知识才能完成的事情,变成一个更多人可以尝试的流程。

所以 Anthropic 的选择是:先不公开,先把能力交给防御方。

这也是 Project Glasswing 的核心逻辑。

它不是把 Claude Mythos 当成普通 AI 产品来卖,而是把它放进一个受控的防御协作网络里。云厂商可以扫描自己的基础设施,安全公司可以强化检测和响应能力,开源维护者可以修复关键软件中的深层漏洞,金融机构可以提前评估核心系统风险。

换句话说,Anthropic 想先让防御方跑起来。

这背后其实是一种新的模型开放范式。

普通能力可以公开,生产力能力可以商业开放,但当模型具备高强度网络攻防能力时,就需要分级、分域、分角色开放。谁能用、用来做什么、访问哪些环境、结果如何披露、漏洞如何修复,都要被纳入治理流程。

▎ Claude Mythos 改变的是网络安全的时间尺度

Claude Mythos 事件之所以重要,还因为它会改变网络安全行业的“时间账”。

Reuters 最近报道,美国网络安全官员正在考虑大幅缩短政府 IT 系统中关键漏洞的修复期限。相关提议可能把已被利用漏洞的响应期限,从过去平均两三周压缩到三天。

报道提到,背景之一就是 Anthropic Mythos 等 AI 工具可能增强黑客发现和利用漏洞的能力,过去可能需要数月、数周或数天的攻击过程,在某些情况下可能被压缩到数小时。

这对安全运营是非常大的冲击。

过去漏洞治理有一个相对稳定的流程:漏洞发现,厂商确认,CVE 编号,风险评级,补丁开发,测试验证,排期上线,资产侧修复。

这个流程慢,但在很多组织里是可以运转的,因为攻击者也需要时间理解漏洞、复现漏洞、开发利用代码、寻找目标资产。

现在这个缓冲区正在变小。

如果 AI 可以快速阅读补丁差异,快速定位漏洞点,快速生成利用方式,快速枚举互联网暴露资产,那么漏洞公开之后的风险窗口会被压缩。 甚至在漏洞公开之前,如果模型本身已经能主动发现零日漏洞,防御方就更不能只等外部情报 。

这意味着, 未来的安全能力会从“被动响应漏洞”转向“主动发现漏洞” 。谁能更早发现,谁能更快验证,谁能更快修复,谁就能获得防御优势。

Claude Mythos 的出现,实际上是在提醒整个行业:网络安全的速度上限被 AI 改写了。

▎ 对中国不利的地方,不是少了一个 Claude Mythos

站在中国视角看,这件事当然不利。

但这个“不利”需要说清楚。

第一个不利,是 前沿模型能力本身可能形成差距 。如果 Claude Mythos 这样的模型长期只在美国及其盟友体系内受控开放,中国企业和安全机构很难获得同等能力。这会影响漏洞发现、代码审计、自动化攻防、补丁验证等一系列安全工作。

第二个不利,是 美国正在率先组织防御生态 。Claude Mythos 不是单独交给某个企业用,而是进入了云厂商、安全公司、开源组织、金融机构和关键软件维护方组成的协作网络。这样的网络一旦跑起来,就会不断积累漏洞样本、利用链样本、补丁样本、测试环境、评估标准和运营流程。

第三个不利,是 关键软件生态可能被提前加固 。操作系统、浏览器、编译器、开源组件、云基础设施、金融系统,很多都处在美国或其盟友主导的软件供应链中。如果这些基础软件先被 Mythos 级模型扫描一遍、修复一遍、验证一遍,就会形成一轮安全红利。

第四个不利,是 安全规则和开放规则也会被率先定义 。什么模型可以开放,什么能力必须受控,什么组织可以获得访问权限,漏洞发现后如何披露,模型生成 exploit 的边界在哪里,这些规则如果先在美国生态中形成,中国后续可能只能被动适配。

所以,Claude Mythos 对中国的影响不只是“一个模型没开放”。它更像一个信号: 美国正在尝试把前沿 AI 能力转化为网络空间中的防御基础设施 。

而基础设施一旦建成,差距就不只体现在模型参数和 benchmark 分数上,还会体现在组织能力、产业协同、漏洞治理速度和关键基础设施韧性上。

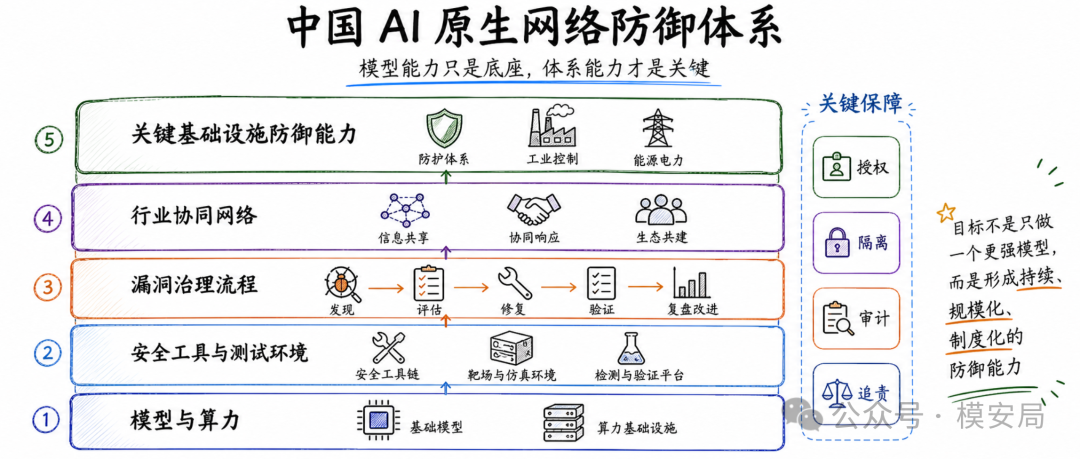

▎ 中国真正要补的,是 AI 原生网络防御体系

如果只把 Claude Mythos 理解为一个“更强的安全模型”,应对方式就会变得很窄:我们也训练一个模型,我们也做一个网络安全大模型,我们也接入代码扫描和漏洞检测。

这些当然都需要做,但还不够。

中国真正需要补的是一整套 AI 原生网络防御体系。

首先, 要有面向网络安全场景的前沿模型能力 。 这个模型不只是会写安全报告,也不只是会解释漏洞原理,而是要能读代码、搭环境、跑测试、复现崩溃、定位根因、生成补丁、验证修复,并且能够在严格授权环境里完成多步骤安全任务。

其次, 要有大规模真实环境 。安全模型不能只在 CTF 和靶场里训练,也要进入真实软件供应链、真实开源项目、真实企业代码库、真实云环境和真实关键基础设施系统。当然,这必须建立在授权、隔离、审计和责任边界之上。

再次, 要有漏洞治理流程 。 AI 找到漏洞只是第一步,真正困难的是确认漏洞、评估影响、通知厂商、协调修复、验证补丁、推动上线、跟踪资产侧修复。如果没有这套流程,模型发现再多漏洞,也可能变成堆积如山的风险清单。

还要有运行时安全约束 。 安全模型越强,越不能裸奔。它需要权限控制、工具隔离、操作审计、输出审查、任务边界、环境沙箱和异常行为检测。未来的网络安全大模型平台,本身也会成为高价值攻击目标。

最后,要有跨部门协同 。 AI 原生网络防御不是某一家模型公司、某一家安全公司、某一个监管部门能单独完成的事情。它需要模型厂商、云厂商、安全厂商、开源社区、关基运营方、高校实验室和监管部门形成稳定协作机制。

这也是 Claude Mythos 给中国最大的启发:前沿 AI 的安全价值,不能只停留在“产品能力”层面,它必须被组织成国家级、行业级、基础设施级的防御能力。

▎ 从内容安全到能力安全,监管视角也要升级

Claude Mythos 事件还说明,大模型监管正在进入一个新阶段。

过去监管大模型,核心问题是模型“说什么”。比如是否生成违法不良内容,是否传播虚假信息,是否侵犯个人信息,是否诱导违法行为,是否存在歧视和偏见。

这些问题仍然重要,但 Claude Mythos 这类模型说明,未来还要监管模型“能做什么”。

能不能自动发现漏洞?

能不能生成可用 exploit?

能不能调用扫描器?

能不能访问真实网络?

能不能操作云资源?

能不能批量分析补丁差异?

能不能对目标资产形成持续攻击链?

这些问题不完全属于内容安全,而属于 能力安全 。

能力安全的治理难度更高。因为同一种能力,在防御方手里可以用于修复漏洞,在攻击者手里可以用于入侵系统。

模型能不能开放,不能只看输出文本是否合规,还要看使用者是谁,任务目的是什么,工具权限多大,运行环境是否隔离,操作过程是否可审计,结果是否进入负责任披露流程。

这也是中国后续做 AI 安全治理时需要重点关注的方向,如果监管还停留在“模型有没有说危险内容”,就很难覆盖 Claude Mythos 这种新风险。

更合适的治理框架,应当把模型能力分级、用户身份分级、工具权限分级、任务场景分级结合起来。面向网络安全、生命科学、自动化科研、金融交易、工业控制等高风险能力,建立更细的准入、审计和责任机制。

▎ Claude Mythos 之后,网络安全产品也会被重做一遍

从产业角度看,Claude Mythos 也会冲击传统安全产品。

过去代码安全工具主要依赖规则、特征、污点分析、路径分析和人工经验,SAST、DAST、SCA、漏洞管理、攻击面管理、红队自动化,各自都有成熟产品形态。但这些工具的一个共同特点是,它们往往只能发现“模式明确”的问题,或者只能完成某个环节。

AI 原生安全工具会更像一个连续工作流。

它可以先理解代码库结构,再寻找可疑路径,接着生成测试样例,触发异常行为,定位漏洞根因,尝试构造利用条件,然后生成修复建议,并在隔离环境中验证补丁是否有效。这个过程里,模型不再只是一个报告生成器,而是成为安全分析、环境操作、漏洞验证和修复闭环中的核心调度者。

这会让安全产品的竞争重点发生变化。

未来安全产品比拼的,可能不只是规则库有多全、漏洞库有多新、扫描速度有多快,而是模型能不能理解复杂系统,能不能完成长程任务,能不能在真实环境里稳定执行,能不能把结果转化成可修复、可验证、可运营的安全闭环。

对中国安全厂商来说,这既是压力,也是机会。

压力在于,传统安全工具如果不能接入模型能力,会逐渐变成低阶工具链。

机会在于,中国安全厂商长期服务政企和关基单位,掌握大量真实场景、部署经验和安全运营流程。如果能把模型能力和真实安全业务结合起来,反而可能形成自己的差异化优势。

▎ 写在最后

Claude Mythos 不公开这件事,表面上看是一个模型发布策略问题,深层看是前沿 AI 能力进入网络空间后的治理问题。

它告诉我们,越强的模型,越不能简单按照普通产品逻辑开放。

它也告诉我们,AI 时代的网络安全,不再只是安全厂商和黑客之间的攻防,而会变成模型公司、云平台、开源生态、关键基础设施、监管机构共同参与的体系竞争。

对中国来说,真正值得警惕的地方,不是 Anthropic 手里有一个 Claude Mythos,而是美国正在尝试把这类模型能力组织成防御体系。

中国需要自己的安全模型,但更需要自己的 Glasswing。

这个体系应当能让前沿模型服务于防御方,让关键软件被主动扫描,让漏洞修复流程加速,让安全能力进入开源生态和关键基础设施,让模型能力在受控、可审计、可追责的边界内发挥作用。

未来的网络安全竞争,很可能不再是谁先发现一个漏洞,而是谁能更快地发现一批漏洞,更快地验证一批漏洞,更快地修复一批漏洞,并把这个过程持续、规模化、制度化地运行起来。

Claude Mythos 给中国提出的问题也很直接:

当前沿 AI 开始自动挖漏洞,中国准备好用 AI 自动修补自己的防线了吗?

参考资料

-

Anthropic 官方 Project Glasswing 说明:Claude Mythos Preview 被用于发现和修复关键软件漏洞,并通过受控方式服务防御性网络安全工作。 https://www.anthropic.com/glasswing

-

Reuters 关于 Project Glasswing 的报道:Anthropic 与多家科技和安全公司合作,让选择性组织使用未公开模型 Claude Mythos Preview 做防御性安全工作。 https://www.reuters.com/legal/litigation/anthropic-touts-ai-cybersecurity-project-with-big-tech-partners-2026-04-07/

-

英国 AI Security Institute 对 Claude Mythos Preview 的网络安全能力评估:模型在 CTF 和多阶段企业网络攻击模拟中表现出明显能力跃迁。 https://www.aisi.gov.uk/blog/our-evaluation-of-claude-mythos-previews-cyber-capabilities

-

Reuters 关于美国考虑缩短关键漏洞修复期限的报道:相关讨论受到 AI 辅助攻击能力提升的影响。 https://www.reuters.com/legal/litigation/us-officials-weigh-cutting-deadlines-fix-digital-flaws-amid-worries-over-ai-2026-05-01/

同专题推荐

查看专题LASM:Agent 安全的七层攻击面

论文 LASM 提出七层攻击面模型与四类时间性分类,重构 Agent 安全的分析框架:从模型层、认知层、记忆层、工具执行层、多 Agent 协同层、供应链层到治理层,揭示 Agent 安全本质是分布式系统安全问题

AgentBound:给 MCP Server 套上权限边界

MCP 解决了 Agent 接入工具和资源的标准化问题,但安全机制没有同步跟上。 MCP 规范定义了 Host、Client、Server 之间的角色和消息交互,但在实际落地中,很多安全责任被交给应用开发者和宿主应用自行处理。 结果就是,MCP Server 往往以“默认可信”的方式运行。 这和移动…

当 Mythos 成为对手:高能力 AI 的安全边界正在失效

这两天,一篇题为 《When the Agent Is the Adversary》 的论文在安全圈引发了不小关注。它讨论的不是传统意义上的提示注入,也不是常见的越狱绕过,而是一个更让人不安的问题:当高能力 Agent 不再只是“被保护对象”,而开始成为“主动对手”时,我们今天熟悉的那些安全边界,还…